Co to jest phishing?

Phishing to sposób, w jaki hakerzy zmuszają użytkowników do udostępniania poufnych informacji, takich jak hasła i numery ubezpieczenia społecznego. Zwykle wiąże się to z wysłaniem wiadomości e -mail ze spamem, która wygląda tak, jakby pochodziła z zaufanego źródła, takiego jak bank (to przynęta), a następnie zawiera łącza do fałszywej witryny podszywającej się pod zaufane źródło (to pułapka).

Rozpoznawanie takich ataków i znajomość mechanizmów ich działania pozwala nie tylko je wykrywać, lecz również podejmować odpowiednie czynności w przypadku przejęcia witryny i użycia jej jako pułapki.

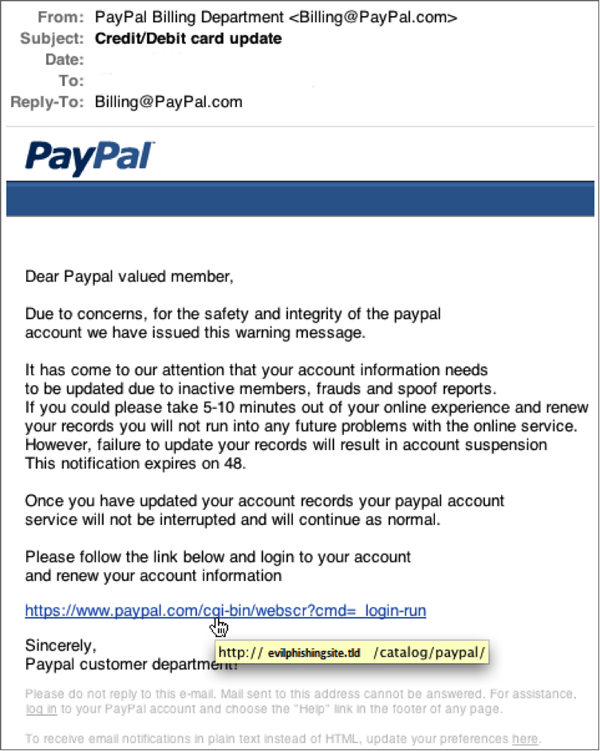

Wiadomości phishingowe podszywają się pod godne zaufania organizacje w celu kradzieży danych uwierzytelniających użytkownika. W poniższym przykładzie w wiadomości e -mail zastosowano typową praktykę wyłudzania informacji, prosząc użytkowników o zaktualizowanie informacji o koncie. Jednak umieszczenie wskaźnika myszy nad łączem nie prowadzi do rzeczywistej witryny firmy - zamiast tego prowadzi do witryny będącej pułapką wyłudzającą informacje.

Czasami jedynym sposobem stwierdzenia, że witryna jest podszywająca się pod inne osoby, jest sprawdzenie adresu URL tej witryny. Na przykład na powyższym obrazku strona może wyglądać, jakby pochodziła z serwisu PayPal, ale adres URL wskazuje, że nie jest wiarygodna.

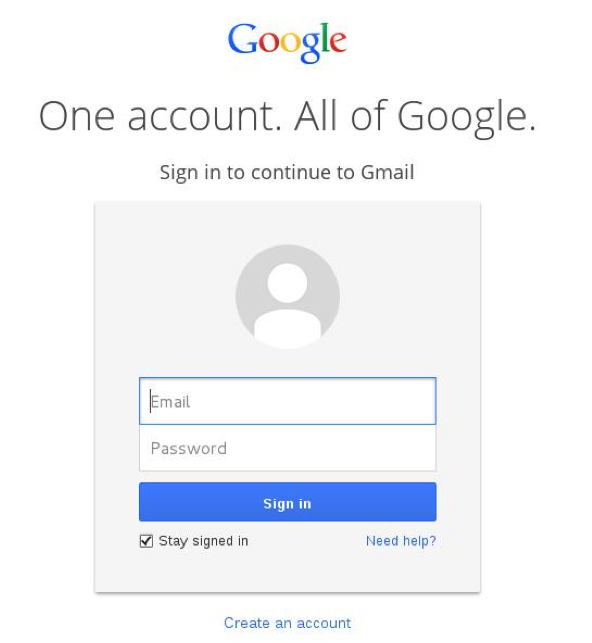

Oto przykład przekonującej witryny wyłudzającej informacje:

Jedynym sposobem stwierdzenia, że to nie jest rzeczywista strona logowania Google, jest spojrzenie na pasek adresu przeglądarki. W tym przykładzie można by zauważyć, że nazwa domeny nie jest w rzeczywistości google.com.

Na przykład w programiehttp://login.google.com.evilphishingsite.com/index.html , witryna, na której naprawdę jesteś, to evilph Furnitureite.com .

Jeśli Twoja witryna zostanie przejęta przez FTP, hakerzy mogą użyć Twojego konta do hostowania witryny wyłudzającej informacje. Aby zapoznać się z następnymi krokami, patrzMoja witryna została zhakowana. Co mam zrobić?

Jeśli pośród plików i katalogów znajdziesz elementy noszące nazwy znanych podmiotów (np. banków czy firmy Google), możesz mieć pewność, że są one używane do wyłudzania informacji. Na przykład:

- ./html/HSBC/hsbc.com/

- ./html/Gmail/googledocs/Googledock/

Powiązany krok

- Możesz zgłoś phishing tutaj .

Więcej informacji

Zapoznaj się z następującymi zasobami dotyczącymi wyłudzania informacji i sposobów ochrony:

- Strona główna Anti-Phishing Working Group (APWG)

- Porady Federalnej Komisji Handlu: Jak rozpoznawać i unikać oszustw typu phishing

- Informacje z serwisu PayPal: Jak rozpoznać fałszywe wiadomości